LoRA Factory · N°6

Affiner sans Oublier : Itération Continue et Mémoire du LoRA Dans les articles précédents, nous avons posé les fondations : générer des traces ReAct de qualité, entraîner efficacement avec QLoRA et Unsloth, orchestrer les agents sur du matériel réel. Mais une question reste entière : que se passe-t-il quand le premier agent certifié n’est pas assez bon ?

C’est le lot commun du fine-tuning sur domaine étroit. Un premier run d’entraînement produit un agent fonctionnel, mais la validation fonctionnelle — le vrai test, pas la loss — révèle des angles morts.

Note Article importé du site Source

Cet article est la version Française de Petits modèles linguistiques : Un guide avec des exemples | DataCamp par Auteur Inconnu.

Que sont les petits modèles linguistiques ? Les petits modèles linguistiques sont les versions compactes et très efficaces des grands modèles linguistiques massifs dont nous avons tant entendu parler. Les LLM comme le GPT-4o ont des centaines de milliards de paramètres, mais les SML en utilisent beaucoup moins, généralement de l’ordre de quelques millions à quelques milliards.

Architecture et Dynamique Opérationnelle des Contrôleurs d’Ingress Kubernetes L’évolution de l’écosystème Kubernetes a redéfini la manière dont les applications modernes sont exposées aux réseaux externes. Dans une architecture de microservices, la gestion du trafic entrant ne se limite plus à un simple routage de paquets, mais englobe désormais des fonctionnalités complexes de couche 7, telles que la terminaison TLS, l’équilibrage de charge intelligent, et le routage basé sur le contenu.1 L’Ingress Kubernetes, et plus spécifiquement le contrôleur d’Ingress, constitue la pièce maîtresse de cette infrastructure de connectivité, agissant comme le point d’entrée unique et programmable pour tout trafic nord-sud au sein du cluster.

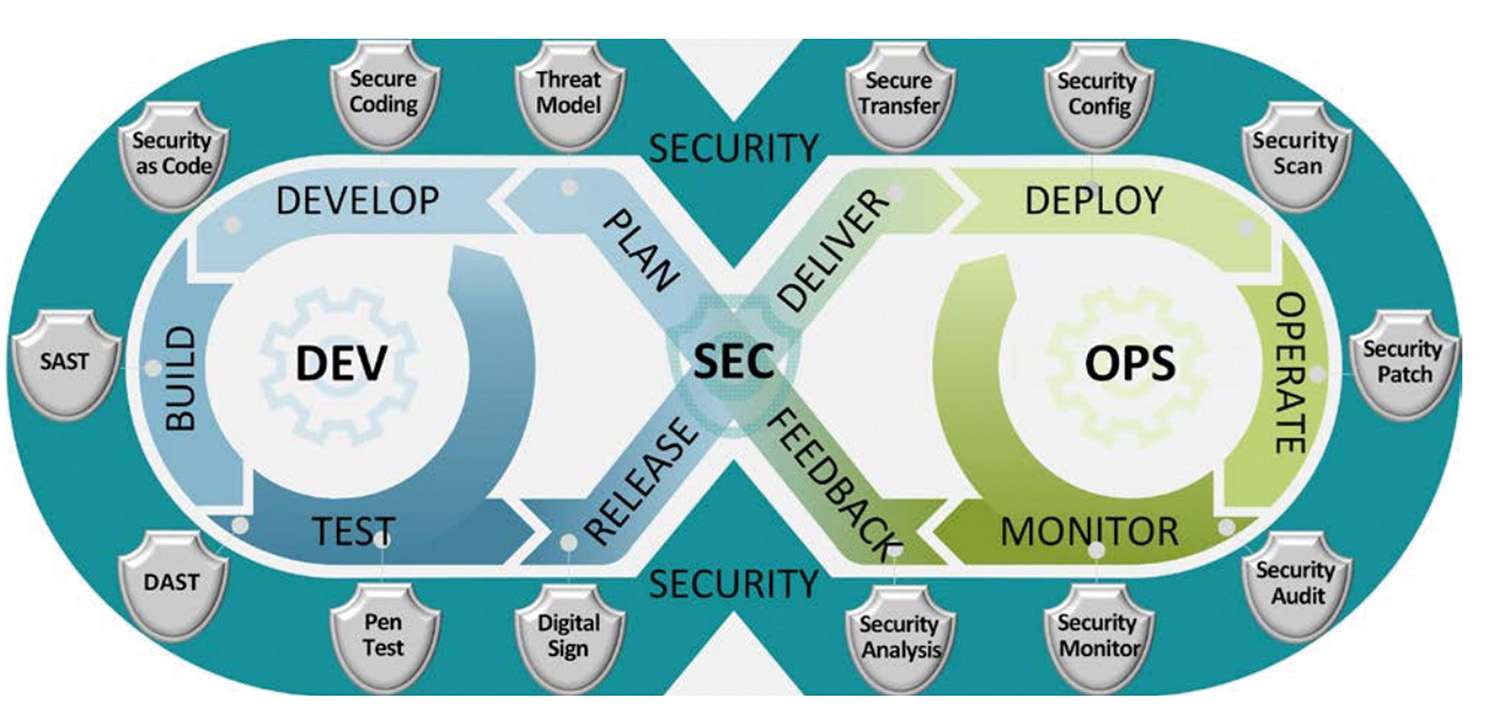

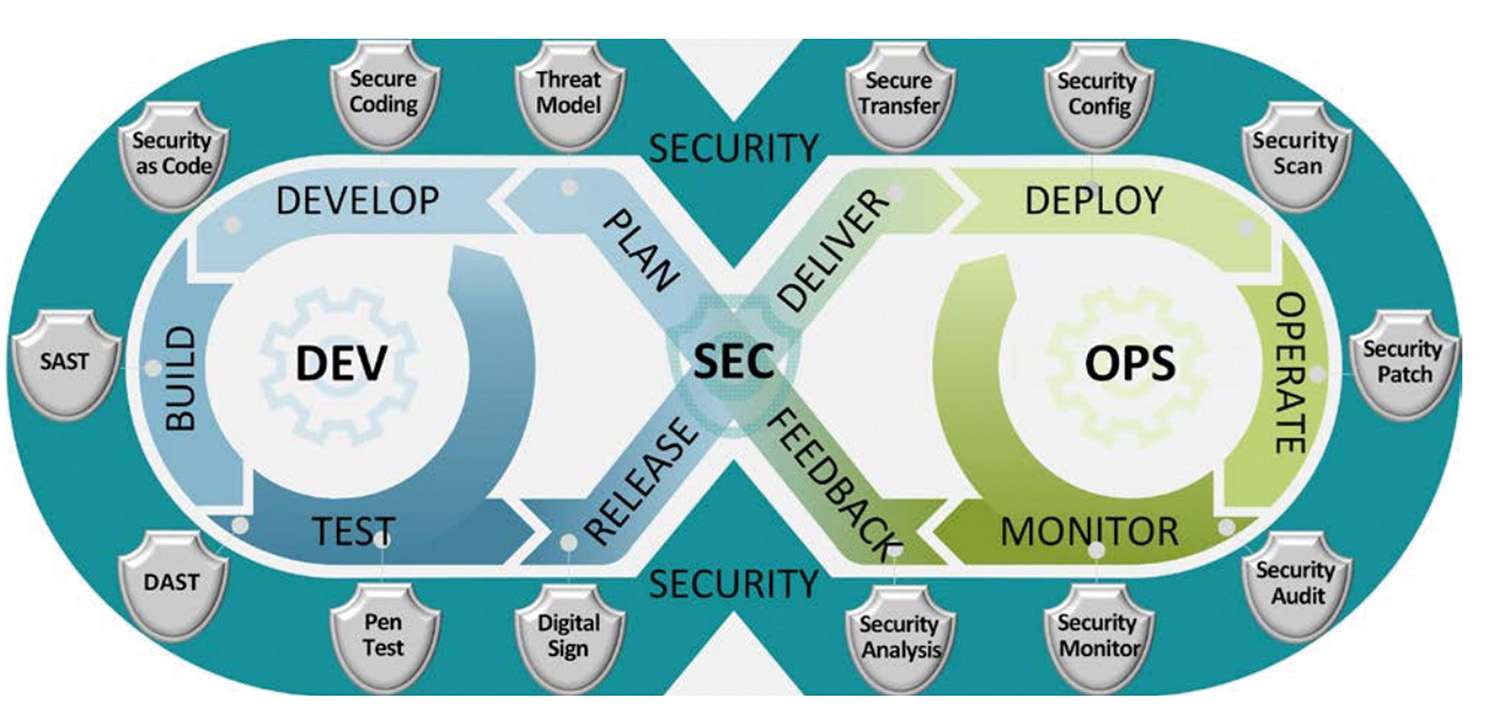

Rapport Stratégique et Méthodologique : Développement d’assistants spécialisés LoRA pour l’accélération et la fiabilisation du cycle DevSecOps Résumé Exécutif (Management Summary) Réponse à la Faisabilité : Oui, la création d’un adaptateur LoRA (Low-Rank Adaptation) pour le domaine DevSecOps est non seulement concevable, mais elle représente une évolution stratégique majeure pour les organisations matures en matière de sécurité. Cependant, l’approche de la création d’un “LoRA DevSecOps” monolithique est fondamentalement erronée et vouée à l’échec.

Guide Complet pour l’Administration d’un Cluster Kubernetes: Architecture, Concepts Avancés et Stratégies Opérationnelles 1. Introduction aux Fondamentaux de l’Architecture Distribuée Kubernetes Dans le paysage actuel de l’infrastructure informatique, Kubernetes s’est imposé comme le standard de facto pour l’orchestration de conteneurs. Cependant, administrer un cluster de production exige une compréhension qui dépasse largement la simple exécution de commandes impératives. Il est nécessaire d’appréhender la plateforme comme un système distribué complexe, conçu pour maintenir un état désiré à travers une boucle de réconciliation perpétuelle.

note Cet article est la partie 1 de notre série “Bonnes Pratiques NSX”. Pour une navigation aisée au sein de cet article, une table des matières est disponible sur le côté droit. Bonnes Pratiques pour la Segmentation Hiérarchique avec les Passerelles Tier-1 et les Balises NSX 1. Introduction 1.1. Vue d’ensemble et Objectif Ce rapport détaille les stratégies et les meilleures pratiques pour concevoir et mettre en œuvre une architecture de segmentation réseau hiérarchique au sein de VMware NSX.

note Cet article est la partie 2 de notre série “Bonnes Pratiques NSX”. Pour une navigation aisée au sein de cet article, une table des matières est disponible sur le côté droit. 5. Utilisation des Groupes NSX pour une Politique Dynamique (Point 7 - partiel) 5.1. Rôle des Groupes Les groupes NSX sont des constructions logiques fondamentales qui permettent de regrouper des objets d’inventaire (VMs, adresses IP, segments, ports de segment, etc.

note Cet article est la partie 3 de notre série “Bonnes Pratiques NSX”. Pour une navigation aisée au sein de cet article, une table des matières est disponible sur le côté droit. 8. Constructions NSX Alternatives et Complémentaires (Point 7) 8.1. Segments NSX Fonction : Les segments NSX fournissent la connectivité de couche 2 (similaire aux VLANs) pour les charges de travail.56 Ils peuvent être de type Overlay (utilisant l’encapsulation Geneve) ou adossés à des VLANs (VLAN-backed).

Important Traduction d’un article du site PRO CUSTODIBUS

Le contenu de cette page est la traduction Française de l’article Forwarding WireGuard Connections on Windows de Justin Ludwig

Transfert de connexions WireGuard sur Windows WireGuard fonctionne généralement bien par défaut sur Windows avec une connexion Point-to-Point, ou comme un “Point” dans une liaison conventionnelle Point-to-Site, ou comme un “Spoke” dans une liaison Hub-and-Spoke ; et si vous souhaitez exposer un service réseau (comme un serveur web) sur un tel point ou spoke, vous pouvez le faire en apportant une ou deux modifications à son pare-feu Windows.

Important Traduction d’un article du site PRO CUSTODIBUS

Le contenu de cette page est la traduction Française de l’article Waypipe over WireGuard de Justin Ludwig

Waypipe via WireGuard La méthode la plus directe de lancer des applications Wayland natives à distance est avec Waypipe. La façon la plus simple de faire ça est par le biais d’une connexion SSH ; vous pouvez cependant utiliser WireGuard, grâce à un outil comme Socat ou Netcat.

Important Traduction d’un article du site PRO CUSTODIBUS

Le contenu de cette page est la traduction Française de l’article WireGuard Containers for Overlapping Networks de Justin Ludwig

Conteneurs WireGuard pour réseaux clients chevauchants Lorsque vous utilisez WireGuard pour connecter depuis le même serveur à différents réseaux clients privés qui utilisent le même espace d’adressage réseau, vous pouvez utiliser le routage de stratégie pour éviter les collisions d’adresses. Ce mécanisme a été détaillé dans l’article original WireGuard avec des réseaux clients chevauchants.

Important En cours

Le contenu de cette page est en cours d’édition. Découverte de Qwen Coder 2.5 : Le LLM d’Alibaba pour les développeurs Introduction à Qwen Coder 2.5 Qwen Coder 2.5 est un grand modèle de langage (LLM) développé par l’équipe Qwen d’Alibaba Cloud, spécialement conçu pour les tâches de programmation. Il se distingue par ses capacités avancées en génération, raisonnement et correction de code, prenant en charge plus de 90 langages de programmation, dont Python, Java, C++, et bien d’autres.